مقال | توزيعة كالي لينكس Kali Linux للامن السبراني

كالي لينكس هو أحد أنظمة تشغيل الحاسوب ، صمم خصيصا للهكرز مختبرى الإختراق ” penetration tester ” ، لما فيه من جل الادوات والخدمات الرائعة التى يحتاجها اى هكر او مختبر إختراق.

هي توزيعة من توزيعات لينكس الكثيرة والتي تشمل عدت ادورات المتخصصة في اختبار و فحص انظمة التشغيل ، وهذا الادوات الغالبية منها تكون مفتوحة المصدر .

قد لا يكون موجهًا نحو مستخدم Linux العادي، ولكن إذا كنت مختبر اختراق محترفًا أو تدرس الأمن السيبراني بهدف الحصول على شهادة، فإن Kali Linux هي واحدة من أفضل الأدوات المتاحة.

في البداية ماهو كالي لينكس Kali Linux

هيا توزيعة من توزيعات نظام التشغيل Linux – وهو نظام تشغيل للحاسوب يتكون من برمجيات حرة ومفتوحة المصدر وتتدرج تحت رخصة جنو العمومية – وتستخدم كثيرآ في اختبارات الأمن والحماية المعلوماتية واختبار الاختراق.

وهى عبارة عن إعادة بناء لتوزيعة باك تراك: حيث قام المطورون ببنائها على ديبيان بدلا من أبونتو، وهي مدعومة و ممولة من طرف Offensive Security Ltd. وقد تم صدورها فى ’13 مارس 2013′.

تسرد صفحة تنزيلات Kali إصدارات مختلفة من نظام التشغيل، بدءًا من صور الأجهزة الافتراضية والقابلة للتمهيد x86 وحتى صور ARM وAndroid والصور الحية.

فيما يتعلق بالإصدارات الثابتة، يُصدر Kali Linux أربعة إصدارات متجددة كل عام، أي إصدار واحد تقريبًا كل ربع سنة. أحدث إصدار في وقت كتابة هذا التقرير هو Kali 2023.3، الذي تم إصداره في 30 مايو 2023.

بالإضافة إلى ذلك، يقوم فريق التطوير أيضًا بشحن إصدارات محدثة بانتظام كل بضعة أسابيع، والتي قد تشهد بعض الأخطاء هنا وهناك.

متطلبات نظام كالي لينكس

لا يتطلب تثبيت Kali Linux الكثير من حيث مواصفات النظام. بالنسبة لإصدار سطح المكتب الافتراضي، يوصي موقع Kali Linux بما يلي:

- 2 جيجابايت من ذاكرة الوصول العشوائي

- 20 جيجابايت من مساحة القرص

- محرك أقراص CD/DVD أو محرك أقراص USB لتثبيت نظام التشغيل

- خدمة الإنترنت

متطلبات النظام لـ Kali Linux ضئيلة إلى حد ما، ومن المفترض أن يكون كل نظام تم تصنيعه في السنوات العشر الماضية قادرًا على تشغيله.

تحميل نظام كالي لينكس

يوفر موقع Kali Linux العديد من النسخ ولجميع الطرق الممكنة للتثبيت سواء كان تثبيته على كانظام رئيسي او إذا كنت مبتدئًا في Linux وترغب في تجربة Kali Linux، فيكنك تنزيله وتجربة تشغيله في VMware أو VirtualBox.

افضل ادورات توزيعة كالي لينكس

تحتوي توزيعة كالي لينكس على العديد من الادوات المميزة والتي تساعدك في مجال الامن السبراني ومن افضلها مايلي :

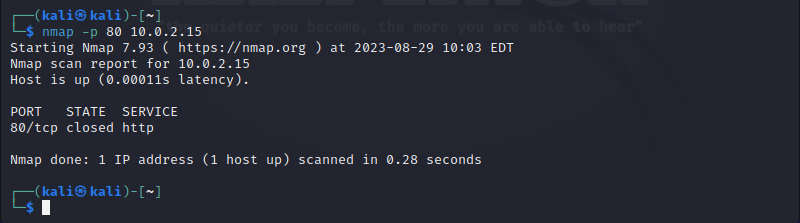

Nmap

Nmap عبارة عن أداة مساعدة لمسح الشبكة عبر سطر الأوامر لاكتشاف الشبكات والمضيفين والخدمات وتعيينها. فهو يساعد المستخدمين على إجراء تقييمات لضعف الشبكة وتحسين أمان الشبكة .

ويعمل Nmap عن طريق إرسال حزم البيانات إلى منفذ محدد وعنوان IP . وينتظر الرد، ويحلله، ويقدم تقريرًا. هو تطبيق مجاني ومفتوح المصدر.

Fluxion

Fluxion هي أداة للتدقيق الأمني والبحث في استجابات المستخدم لهجمات الهندسة الاجتماعية . يمكنه تنفيذ هجمات على نقاط وصول Wi-Fi من خلال توفير واجهة بسيطة لإعداد شبكات لاسلكية مزيفة.

بصرف النظر عن جانب الهندسة الاجتماعية، يستخدم متخصصو الأمن أيضًا Fluxion لاختبار أمان نقطة الوصول للشبكات اللاسلكية من خلال محاكاة هجمات Man in the Middle (MITM). وايضا هي أداة مجانية ومفتوحة المصدر.

ومن مميزات الادارة

- Handshake Snopper و Captive Portal لمحاكاة هجوم MITM.

- هجمات التوأم الشرير.

- حصاد أوراق الاعتماد.

- هجمات إلغاء المصادقة.

Lynis

Lynis هي أداة لاختبار مدى امتثال النظام وتقويته، وتقوم بإجراء عمليات فحص شاملة لسلامة النظام. بصرف النظر عن متخصصي أمن تكنولوجيا المعلومات، يستخدم المطورون Lynis لتحسين أمان تطبيقات الويب ، بينما يستخدمه مسؤولو النظام لاكتشاف نقاط الضعف الجديدة.

يستخدم Lynis أسلوبًا انتهازيًا ومعياريًا للمسح، مما يعني أنه يمكنه البحث عن أدوات النظام المتاحة ثم إجراء اختبار نظام مخصص. يسمح هذا الأسلوب لـ Lynis بعدم طلب أي تبعيات للتشغيل.

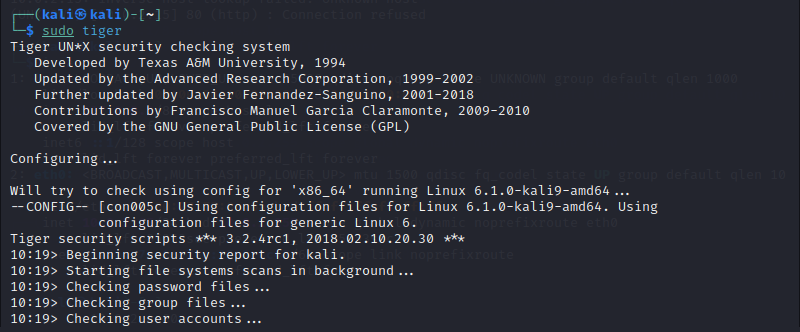

Tiger

Tiger عبارة عن أداة سطر أوامر مكتوبة بلغة الصدفة تقوم بإجراء تدقيق أمني واكتشاف التسلل من جانب المضيف. ويمكنه أيضًا توفير إطار عمل للجمع بين الأدوات الأخرى، مثل أنظمة كشف التسلل ، ومدققي السلامة، ومدققي السجلات.

تسمح الطبيعة المعيارية للأداة للمستخدمين بتحديد الجانب الذي يريدون التحقق منه من نظام UNIX . على سبيل المثال، يستطيع Tiger التحقق من أذونات نظام الملفات والمستخدمين الخاملين وتكوين ملفات النظام. يمكنه أيضًا البحث عن التصحيحات المتاحة غير المثبتة على النظام.

John the Ripper

John the Ripper (المعروف أيضًا باسم John) هي أداة اختراق كلمات المرور مع واجهة سطر أوامر بسيطة. يستخدمه متخصصو الأمن السيبراني لتدقيق أمان كلمة المرور واستعادة كلمة المرور.

على الرغم من أن التطبيق مجاني، إلا أن هناك إصدارات مدفوعة من John the Ripper Pro مصممة خصيصًا للعديد من أنظمة التشغيل. يعتمد الترخيص والأسعار على نظام التشغيل ونوع الحزمة.

خاتمة

كان هذا موضوعا آخر من سلسلة مقالات التعريف بلينكس. نأمل أن يساهم هذا في تكوين التصور الصحيح عن هذه الأنظمة وتصحيح بعض التصورات الخاطئة.

ونأمل أيضا أيها القارئ الكريم أن تساعدك السلسلة على اتخاذ القرار الأنسب لك. كما نتمنى لك رحلة سعيدة في عالم لينكس إن كنت مبتدئا.

ختاما سنلخص ما فصَّلناه في مقالنا هذا في بضع نِقَاط موجزة:

- تذكر أن مصطلح كالي لينكس يعني أن كالي توزيعة (نوع) من توزيعات (من أنواع) لينكس ولا يعني أن كالي هي لينكس وأن لينكس هو كالي

- كالي لينكس مخصصة لاختبار الاختراق ومراجعة الأمان الرقمي. يرجى ألا تثبتها وألا تستخدمها إن لم تكن مهتما بذلك

- كالي لينكس سلاح ذو حدين يرجى -إن احتجت لاستخدامها- أن تستغلها بالطريقة الصحيحة للغاية الصحيحة

- كالي لينكس ليست عصا سحرية تجعل المستخدم “مخترقا” بضغطة زر. الغاية غير السليمة لن تتحقق بتثبيت توزيعة واستخدامها

- إن كنت مستخدما عاديا فلديك تشكيلة من الخيارات الواسعة؛ لتستمتع بتجربتك لأنظمة لينكس عليك فقط أن تحسن الاختيار، وأن تبتعد لزاما عن كالي لينكس.